Categoría: eset

#Ciberestafas – 10 razones por las que solemos caer en las estafas

Trolling y acoso, como proteger a nuestros hijos cuando conocen gente online

#Argentina – Ataque al sistema de tarjetas SUBE afecta la recarga en estaciones

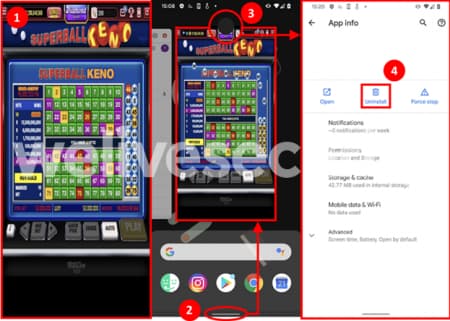

#Malware – Señales de que tu teléfono fue infectado con malware

#Seguridad – Cómo saber si alguien te espía a través de la cámara web

Vulnerabilidades de alto impacto en UEFI de laptops Lenovo

#Ciberdelincuencia juvenil, cómo evitar que los más chicos tomen el camino equivocado

#Seguridad – 6 pasos básicos de seguridad IT para PYMES

#Metaverso – ¿Qué riesgos de seguridad puede esconder el Metaverso?

#Seguridad – Cómo la dark web se está volcando a las redes sociales

#Argentina – Correo falso busca robar claves de homebanking de clientes de BBVA

#Seguridad – Crece la cantidad de usuarios infectados con malware que roba información

#Criptomonedas – Estafas más comunes con NFT y cómo protegerse

#Seguridad – CaddyWiper nuevo malware destructivo descubierto en Ucrania

#Critomonedas – Qué es crypto clipping una técnica que apunta a las billeteras de criptomonedas

#Seguridad – Acceso indebido a sistemas – Qué hacer para proteger tus cuentas

IsaacWiper, nuevo malware que destruye datos y que ataca a organizaciones ucranianas

#Seguridad – HermeticWiper nuevo malware que borra datos ataca a Ucrania

#Seguridad – Estafadores suplantan identidad de usuarios legítimos por WhatsApp para ofrecer dólares para vender

#Seguridad – Las detecciones de malware bancario para Android aumentaron 428% el último año

#Seguridad – Crece el SIM Swapping

Estafas románticas – Cómo reconocer las señales que indican que están intentando engañarte

#Seguridad – Engaño vía WhatsApp ofrece dinero por un falso aniversario de YPF

#Seguridad – Redes sociales en el trabajo, consejos de ciberseguridad para empleados

#Seguridad – Cómo proteger la cuenta de PayPal

#Seguridad – Estafas frecuentes al utilizar apps de movilidad para envío de paquetería

#Seguridad – 5 señales de que tu identidad ha sido robada

Estafas con criptomonedas, qué saber y cómo protegerse

#Seguridad -Cómo evitar caer en el engaño del phishing

#Seguridad – Códigos QR 5 formas en que pueden ser aprovechados por estafadores

#Seguridad – 5 formas en que los cibercriminales roban contraseñas

#Seguridad – Los 10 peores hábitos de ciberseguridad para dejar atrás en 2022

#Seguridad – Qué hacer si se sufre una filtración datos

#Seguridad – Qué es un ataque de Man in the Middle y cómo funciona

#Ransomware PYSA características de uno de los grupos más activos de 2021

¿Qué tan seguros se sienten los usuarios realizando compras online?

#Ransomware en el 2021: datos, principales ataques y grupos más activos

#Seguridad – Bots de voz para robar el código de verificación mediante llamadas

#Log4Shell atacantes están explotando una vulnerabilidad a nivel mundial para distribuir malware

Bots de Twitter son utilizados en estafas a billeteras digitales

#Seguridad – Estafadores aprovechan la preocupación por la variante Omicron en una nueva campaña de phishing

#Seguridad – Las contraseñas más utilizadas del 2021 son también las más inseguras

#Seguridad – Día internacional de la Seguridad Informática – 10 reglas esenciales de seguridad en Internet

Grupo de ransomware asegura tener para la venta accesos a sistemas gubernamentales de #Argentina

Incidente afecta a GoDaddy y expone 1.2 millones de credenciales para WordPress

#Seguridad – Investigación sobre ataques a sitios web en Medio Oriente vinculado al software espía Candiru

#Seguridad – Qué es un gusano informático y cuáles son sus características

#Seguridad – Vulnerabilidades de Chrome están siendo explotadas activamente por atacantes